Hướng dẫn kỹ thuật

Hướng dẫn kỹ thuật CÔNG TY CỔ PHẦN DỊCH VỤ CÔNG NGHỆ DATECH

Số 23E4 KĐT Cầu Diễn, Tổ 7, Phú Diễn, Bắc Từ Liêm, Hà Nội

Email: sales@datech.vn

Danh mục sản phẩm

Danh mục sản phẩm

CÔNG TY CỔ PHẦN DỊCH VỤ CÔNG NGHỆ DATECH

Danh sách nội dung [Ẩn]

Mô hình kết nối HA sử dụng firewall Fortigate

Lưu ý: Hướng dẫn này áp dụng với các thiết bị đang chạy phiên bản FortiOS 5.6. Với các phiên bản OS thấp hoặc cao hơn, các bước thực hiện có 1 vài thay đổi.

Trước khi bắt đầu, bạn phải kiểm tra chắc chắn phiên bản FortiOS trên cả 2 con Fortigate phải giống nhau và 2 cổng kết nối HA phải được cấu hình không nhận IP từ DHCP hoặc PPPoE.Theo mô hình trên, một FortiGate Backup (Slave hay Backup) được cài đặt và kết nối với một FortiGate đã được cài đặt trước đó (Master hay Primary) để tạo thành một cụm High Availability (HA) giúp cải thiện độ tin cậy của mạng và tăng tính sẵn có của mạng.

Bài viết này hướng dẫn cấu hình HA trên Fortigate sử dụng giao thức FortiGate Clustering Protocol (FGCP). Giao thức này có 3 mode để cấu hình là Standalone, Active-active, Active-passive. Ở đây chúng ta sử dụng kiểu HA là Active-passive, khi đó 1 thiết bị hoạt động sẽ đóng vai trò là Master, 1 thiết bị dự phòng. Lưu lượng mạng trong LAN sẽ đi qua Switch => External-Primary và đi ra ngoài internet. Trong trường hợp Master bị lỗi thì Slave sẽ hoạt động cho đến khi Master được xử lý xong. Lúc này lưu lượng mạng sẽ đi qua con External-Backup và ra internet.

Trước khi cấu hình, bạn phải chắc chắn 2 thiết bị cùng model, chạy cùng 1 phiên bản FortiOS và actice license ( nếu có) trước khi thêm vào HA Cluster. Các license cần active trước bao gồm FortiCare Support, IPS, AntiVirus,Web Filtering, Mobile Malware, FortiClient, FortiCloud, và virtual domains (VDOMs). Các thiết bị Fortigate trong HA Cluster phải cùng level cho các license FortiGuard, FortiCloud, FortiClient, và VDOMs. Riêng license FortiToken có thể active sau vì license FortiToken đồng bộ xuống tất cả các Cluster Members.

Đối với các thiết bị có ổ cứng thì số lượng ổ cứng và dung lượng cũng phải giống nhau.

Bạn cũng có thể cài đặt bất kỳ license của bên thứ ba nào trên FortiGate chính trước khi tạo cụm. Khi cụm được hình thành, chứng chỉ của bên thứ ba được đồng bộ hóa với các FortiGate trong Cluster.

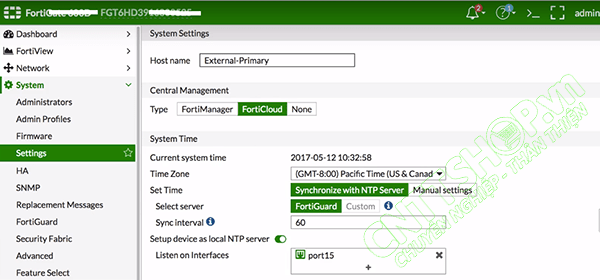

[Tùy chọn] Trên Fortigate Master, vào System > Settings và thay đổi hostname là External-Primary (bước này có thể bỏ qua)

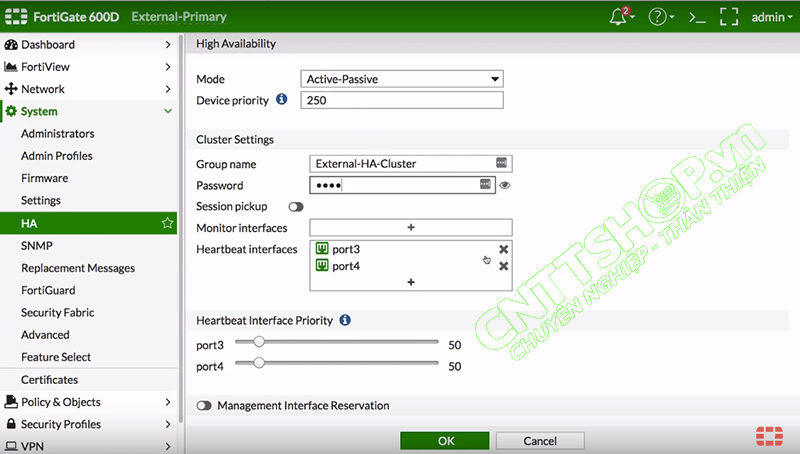

Vào System > HA, chọn

Sau khi nhập xong tất cả thông tin, nhấn OK để hoàn tất. Khi chưa kết nối với Slave, External-Primary vẫn tạo thành 1 Group và hoạt động bình thường như 1 con Master trong Cluster

Nếu có các cụm HA FortiOS khác trong mạng của bạn, bạn có thể cần thay đổi ID nhóm cụm bằng lệnh CLI này:

External-Primary#config system haExternal-Primary#set group-id 25External-Primary#end |

Kết nối backup FortiGate vào hệ thống mạng, kết nối với primary bằng 2 interface được thiết lập trong phần Heartbeat interfaces. Việc kết nối 2 port này vào Fortigate có thể dẫn tới gián đoạn hệ thống mạng do bị loop, vì vậy nên kết nối 2 port này khi có ít lưu lượng truy câp mạng hoặc sau khi cấu hình HA xong mới connect vào hệ thống

Các switch phải được sử dụng giữa cluster và Internet, giữa cluster và các mạng nội bộ, như thể hiện trong sơ đồ mạng. Bạn có thể sử dụng bất kỳ switch nào để thực hiện các kết nối này.

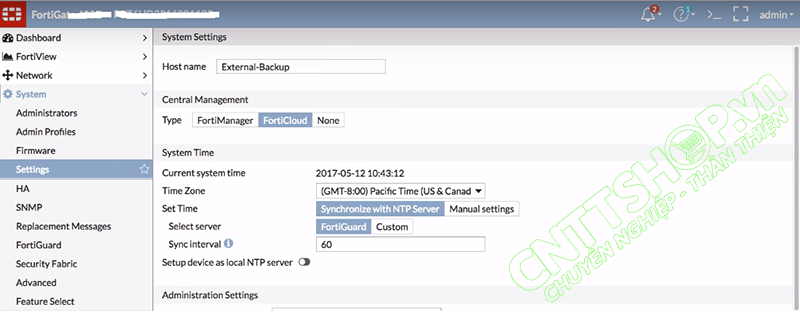

[Tùy chọn] Trên Fortigate Slave, vào System > Settings và thay đổi hostname là External-Backup (bước này có thể bỏ qua)

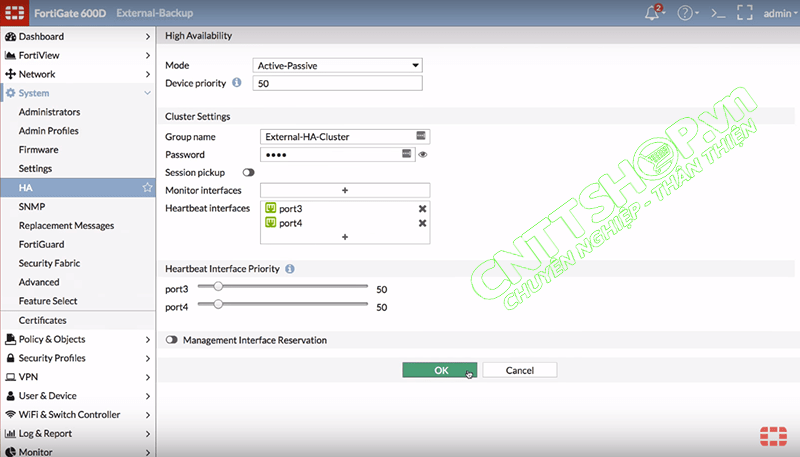

Vào System > HA, cấu hình các thông số giống với trên con External-Primary (trừ thông số Device priority, trong ví dụ này là 50). Thông số Device priority trên con Slave phải được đặt thấp hơn trên con Master để chắc chắn thiết bị này sẽ luôn là thiết bị Backup

Nếu có các cụm HA FortiOS khác trong mạng của bạn, bạn có thể cần thay đổi ID Group bằng lệnh CLI, Group ID này phải giống với trên External-Primary:

External-Backup#config system haExternal-Backup#set group-id 25External-Backup#end |

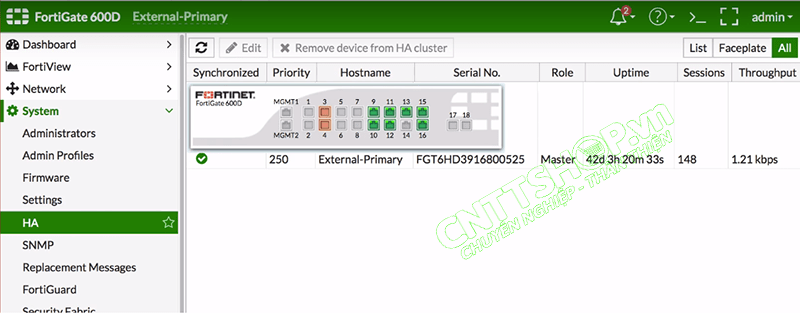

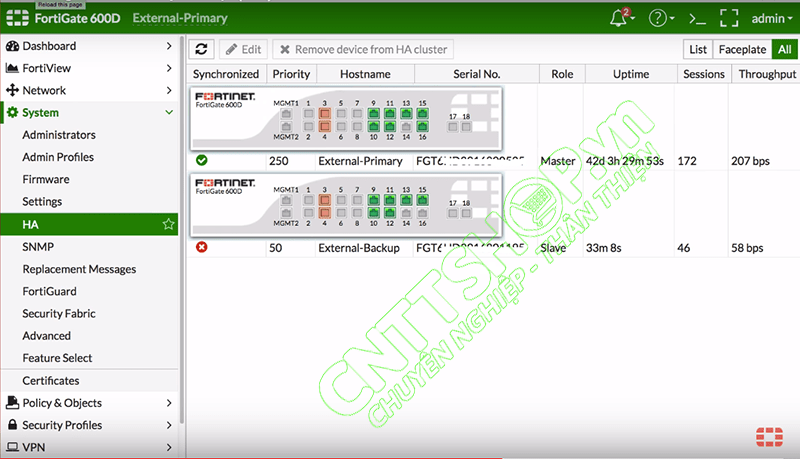

Sau khi lưu cấu hình và heartbeat interfaces được kết nối, FortiGates sẽ tìm kiếm và tạo thành các cụm Cluster. Hệ thống mạng lúc này có thể bị gián đoạn trong vài giây do các thiết bị trong Cluster đàm phán và bầu chọn master. Sau khi lưu cấu hình trên Slave xong, quay trở lại con Master và reload lại trình duyệt web, lúc này sẽ thấy External-Primary đang là Master và chạy bình thường, còn External-Backup là Slave và ở chế độ unactive.

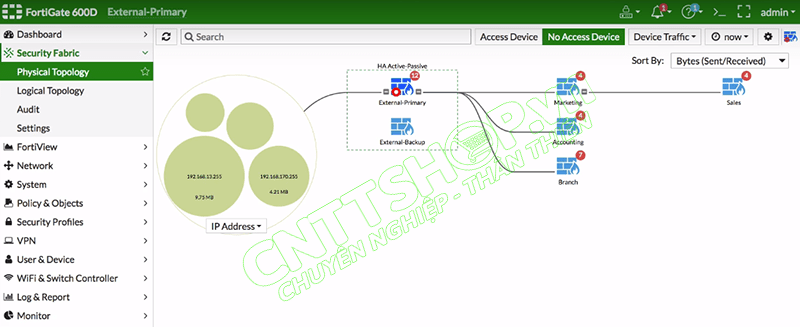

Kiểm tra topo mạng, truy cập vào Dashboard > Physical Topology

Như vậy là bạn đã hoàn thành cấu hình HA mode Acrive-Passive trên 2 thiết bị Fortinet, lúc này traffic trong mạng sẽ đi qua External-Primary, khi External-Primary bị lỗi thì External-Backup sẽ được active và lúc này traffic sẽ đi qua External-Backup.

Mặc định thì option đòi lại quyền, mà trong các giao thức như VRRP chúng ta hay gọi là preemt, sẽ không được bật. Nghĩa là khi thiết bị External-Primary đã được xử lý xong thì thiết bị này cũng không được khôi phục lại role Primary như ban đầu, mà External-Backup vẫn sẽ tiếp tục nhận role Primary và xử lý dữ liệu.

Các bạn không nên bật tính năng này, do nếu bật thì khi External-Primary hoạt động lại bình thường thì 2 firewall sẽ xảy ra chuyển đổi dự phòng lần nữa, và có thể 1 số phiên sẽ bị gián đoạn trong quá trình này. Còn nếu bạn nào muốn cố định 1 firewall luôn làm primary trong trạng thái mạng bình thường thì các bạn có thể bật trong CLI nhé, cấu hình này không có trong giao diện web.

External-Primary # conf system ha |

Sau khi bật tính năng này lên thì khi External-Primary hoạt động trở lại nó sẽ chiếm lại role Primary, nghĩa là khi không có lỗi gì trong mạng thì firewall nào có priority cao hơn sẽ luôn là Primary.

Chúc các bạn thành công, nếu có bất kỳ sự khó khăn nào hãy liên hệ để được hỗ trợ.