Hướng dẫn kỹ thuật

Hướng dẫn kỹ thuật CÔNG TY CỔ PHẦN DỊCH VỤ CÔNG NGHỆ DATECH

Số 23E4 KĐT Cầu Diễn, Tổ 7, Phú Diễn, Bắc Từ Liêm, Hà Nội

Email: sales@datech.vn

Danh mục sản phẩm

Danh mục sản phẩm

CÔNG TY CỔ PHẦN DỊCH VỤ CÔNG NGHỆ DATECH

Danh sách nội dung [Ẩn]

Hãy tưởng tượng tình huống sau: Bạn là kỹ sư mạng và sếp hoặc khách hàng của bạn muốn bạn xây dựng một giải pháp rẻ và dễ dàng để lưu trữ một máy chủ có thể truy cập công khai (chẳng hạn như Máy chủ web, Máy chủ email, máy chủ VPN, v.v.) chỉ bằng một bộ định tuyến thông thường của Cisco.

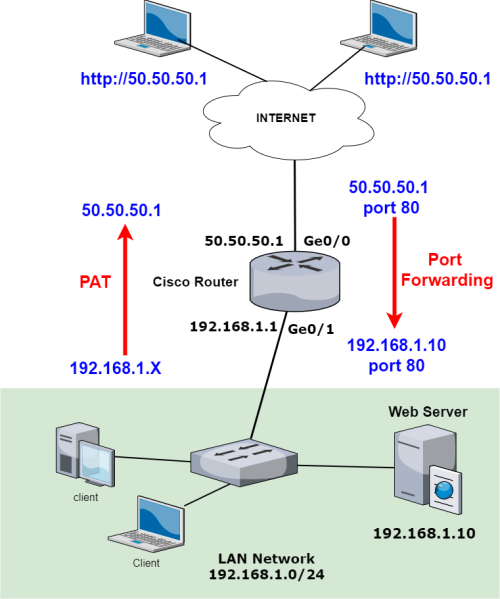

Trong hầu hết các thiết kế mạng, bạn sẽ thấy rằng cách thông thường và “thích hợp” để bảo vệ các máy chủ có thể truy cập công khai là đặt chúng phía sau tường lửa mạng như Cisco ASA, Fortigate, Checkpoint, Palo Alto, v.v. Tuy nhiên, trong bài viết này, chúng tôi sẽ thảo luận và giải thích cách đạt được yêu cầu trên bằng cách sử dụng Port Forwading với bộ định tuyến của Cisco. Tùy chọn này phù hợp với các mạng có ngân sách thấp, trong các văn phòng từ xa hoặc trong các mạng SMB không có yêu cầu cao về bảo mật, v.v. Port Forwading là một tính năng có thể được sử dụng để cung cấp quyền truy cập từ Internet đến các máy chủ nội bộ trong Mạng cục bộ. Port Forwading dựa trên NAT tĩnh, theo đó địa chỉ IP công cộng được gán cho giao diện WAN bên ngoài của bộ định tuyến được dịch thành địa chỉ IP riêng bên trong và cổng được gán cho máy chủ nội bộ. Hãy xem sơ đồ mạng cơ bản sau đây để hiểu rõ hơn về kịch bản của chúng ta. Sau đây cũng là cấu trúc liên kết phổ biến nhất được tìm thấy trong các mạng trong thế giới thực.

Như được hiển thị từ mạng ở trên, chúng tôi có Mạng LAN (192.168.1.0/24) với một số máy tính của người dùng và cũng là Máy chủ Web. Tôi biết rằng những điều trên không phải là một phương pháp hay về mặt bảo mật vì bạn nên tránh đặt một máy chủ có thể truy cập công khai bên trong mạng LAN nội bộ của mình. Tuy nhiên, để giải thích về Port Forwarding, giả sử chúng ta có thiết lập ở trên. Chúng tôi muốn cho phép truy cập từ Internet tới Máy chủ Web (192.168.1.10) tại cổng 80. Một lần nữa tôi biết rằng đây không phải là một phương pháp hay vì HTTP thông thường ở cổng 80 không được mã hóa và bạn phải luôn sử dụng HTTP ở cổng 443. Để đơn giản, giả sử chúng ta có một Máy chủ Web đang lắng nghe ở cổng 80. Một yêu cầu khác là định cấu hình PAT (NAT quá tải hoặc Dịch địa chỉ cổng) để cho phép lưu lượng truy cập Đi từ mạng LAN tới Internet.

Như vậy, router sẽ có 2 kiểu NAT khác nhau :

- NAT Overload(PAT) để dịch tất cả các IP nguồn (192.168.1.x) cho Lưu lượng gửi đi bằng cách sử dụng IP WAN công cộng (50.50.50.1) được gán cho Giao diện Ge0/0 của Router.

- Port Forwarding sẽ dịch IP đích và cổng 80 của lưu lượng truy cập đến từ Internet thành IP riêng và cổng 80 của Máy chủ web. Điều này có nghĩa là lưu lượng truy cập đến 50.50.50.1 tại cổng 80 sẽ được dịch sang IP đích 192.168.1.10 tại cổng 80 (là địa chỉ Máy chủ Web).

R1#conf t

Enter configuration commands, one per line. End with CNTL/Z.

R1(config)#interface gigabitEthernet 0/0

R1(config-if)#ip address 50.50.50.1 255.255.255.0

R1(config-if)#ip nat outside <– Configure the WAN as NAT outside interface

R1(config-if)#no shutdown

R1(config-if)#exit

R1(config)#

R1(config)#interface gigabitEthernet 0/1

R1(config-if)#ip address 192.168.1.1 255.255.255.0

R1(config-if)#ip nat inside <– Configure the LAN as NAT inside interface

R1(config-if)#no shutdown

R1(config-if)#exit

R1(config)#

R1(config)#ip route 0.0.0.0 0.0.0.0 50.50.50.2 <– Configure default route

R1(config)#access-list 1 permit 192.168.1.0 0.0.0.255 <– Configure ACL to be used for PAT

R1(config)#ip nat inside source list 1 interface GigabitEthernet0/0 overload <– Configure PAT (NAT overload)

R1(config)#ip nat inside source static tcp 192.168.1.10 80 50.50.50.1 80 <– Configure Port Forwarding

R1(config)#end

R1#wr

GHI CHÚ: Lệnh cấu hình chuyển tiếp cổng có định dạng sau:

ip nat inside source static { tcp | udp } local-ip local-port global-ip global-port [extendable]

Vì vậy, từ ví dụ cấu hình ở trên, global-ip (WAN IP) 50.50.50.1 và cổng 80 sẽ được dịch sang local-ip 192.168.1.10 cổng 80.

Sử dụng lệnh Show để kiểm tra :

R1#show ip nat translations

Pro Inside global Inside local Outside local Outside global

tcp 50.50.50.1:80 192.168.1.10:80 — —

tcp 50.50.50.1:80 192.168.1.10:80 60.60.60.2:1026 60.60.60.2:1026

Bảng NAT ở trên cho thấy IP toàn cầu 50.50.50.1 cổng 80 được ánh xạ (được dịch) sang Inside local 192.168.1.10:80. Ngoài ra, bảng trên cho thấy một máy chủ Internet (60.60.60.2) được hiển thị là Bên ngoài toàn cầu đã truy cập máy chủ Web và tạo một mục nhập NAT trong bảng.

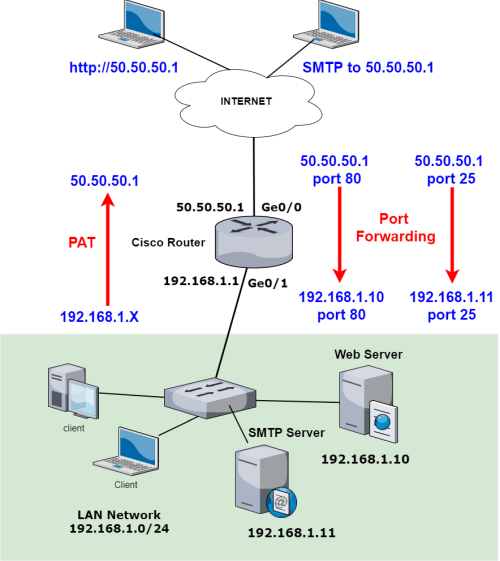

Bây giờ chúng ta hãy xem một cấu trúc liên kết hơi khác với việc sử dụng cổng chuyển tiếp:

Trong mạng ở trên, chúng tôi có hai máy chủ nội bộ mà chúng tôi cần truy cập từ Internet. Máy chủ Web ban đầu (192.168.1.10) mà chúng ta đã thấy trong ví dụ trước và Máy chủ SMTP mới (192.168.1.11).

Chúng tôi sẽ định cấu hình chuyển tiếp cổng trên bộ định tuyến Cisco để lưu lượng truy cập IP công cộng 50.50.50.1 tại cổng 80 sẽ được chuyển tiếp đến máy chủ Web và lưu lượng truy cập IP WAN tại cổng 25 (đối với SMTP) sẽ được chuyển tiếp đến máy chủ SMTP.

Cấu hình ban đầu của địa chỉ IP, PAT, v.v. giống như ví dụ trước. Hãy chỉ xem cách định cấu hình Chuyển tiếp cổng cho hai máy chủ nội bộ.

R1(config)#ip nat inside source static tcp 192.168.1.10 80 50.50.50.1 80 <– Port Forwarding for Web Server

R1(config)#ip nat inside source static tcp 192.168.1.11 25 50.50.50.1 25 <– Port Forwarding for SMTP Server

R1#show ip nat translations

Pro Inside global Inside local Outside local Outside global

tcp 50.50.50.1:25 192.168.1.11:25 — —

tcp 50.50.50.1:25 192.168.1.11:25 65.12.60.10:1028 65.12.60.10:1028

tcp 50.50.50.1:80 192.168.1.10:80 — —

tcp 50.50.50.1:80 192.168.1.10:80 60.60.60.2:1026 60.60.60.2:1026

Như được hiển thị từ đầu ra ở trên, chúng tôi có các mục NAT cho 50.50.50.1 cổng 25 được dịch sang 192.168.1.11 cổng 25. Ngoài ra, địa chỉ 50.50.50.1 cổng 80 được chuyển thành 192.168.1.10 cổng 80.

Một tùy chọn cấu hình khác với chuyển tiếp cổng là có một cổng bên ngoài khác được chuyển tiếp đến một cổng bên trong khác trên máy chủ.

R1(config)#ip nat inside source static tcp 192.168.1.10 80 50.50.50.1 8080

Ở trên cho thấy lưu lượng truy cập vào IP công cộng 50.50.50.1 tại cổng 8080 sẽ được dịch sang IP riêng 192.168.1.10 tại cổng 80

Một tùy chọn khác là có hai cổng công cộng khác nhau được chuyển tiếp đến hai cổng khác nhau trên cùng một máy chủ nội bộ:

R1(config)#ip nat inside source static tcp 192.168.1.10 80 50.50.50.1 80

R1(config)#ip nat inside source static tcp 192.168.1.10 22 50.50.50.1 22

Tùy chọn trên hữu ích khi cùng một máy chủ nội bộ (192.168.1.10) chạy hai dịch vụ khác nhau, ví dụ: máy chủ Web (cổng 80) và máy chủ SSH (cổng 22).

Trên đây là thông tin và cách cấu hình Port Forwarding trên Cisco Router mà Datech muốn chia sẻ đến bạn. Hy vọng những thông tin này hữu ích với bạn, cảm ơn bạn đã theo dõi!