Tin tức Hướng dẫn kỹ thuật

Tin tức Hướng dẫn kỹ thuật CÔNG TY CỔ PHẦN DỊCH VỤ CÔNG NGHỆ DATECH

Số 23E4 KĐT Cầu Diễn, Tổ 7, Phú Diễn, Bắc Từ Liêm, Hà Nội

Email: sales@datech.vn

Danh mục sản phẩm

Danh mục sản phẩm

CÔNG TY CỔ PHẦN DỊCH VỤ CÔNG NGHỆ DATECH

Danh sách nội dung [Ẩn]

Tổng quan cần biết về Network Security và các chứng nhận bảo mật của Chính phủ Hoa Kỳ

Nếu bạn là một tổ chức thương mại hoặc cơ quan nhà nước đang đánh giá các sản phẩm mạng hoặc an ninh mạng, bạn sẽ thường xuyên nghe thấy những cụm như “FIPS certified” hoặc “sử dụng cryptography đã được FIPS-validated” như một điểm bán hàng. Đôi khi, các khách hàng doanh nghiệp còn được giới thiệu rằng một sản phẩm “đạt chứng nhận Common Criteria” hoặc “nằm trong danh sách Approved Product List của DoD”, với hàm ý rằng: “sản phẩm này đủ tiêu chuẩn cho cộng đồng tình báo hoặc quân đội Mỹ, thì chắc chắn cũng đủ tốt cho bạn.”

Một bối cảnh phổ biến mà các chứng nhận liên bang xuất hiện là trong lĩnh vực an ninh mạng. Network security (an ninh mạng) được hiểu một cách tổng quát là tập hợp các nguyên tắc kiến trúc và các thực hành vận hành hàng ngày mà tổ chức sử dụng để giảm thiểu rủi ro từ các cuộc tấn công mạng. Các cuộc tấn công có thể được thực hiện thông qua mạng, hoặc chính hạ tầng mạng cũng có thể trở thành mục tiêu bị khai thác. Do đó, nhiều khách hàng doanh nghiệp thường mặc định rằng việc sử dụng các sản phẩm đã được chứng nhận bởi chính phủ sẽ giúp nâng cao mức độ bảo mật của hệ thống mạng.

Nhưng liệu điều đó có thực sự đúng? Việc một sản phẩm sở hữu một hoặc nhiều chứng nhận liên bang có thực sự đồng nghĩa với việc nó an toàn hơn hoặc tốt hơn so với các sản phẩm không có chứng nhận hay không? Và liệu yếu tố này có nên là tiêu chí quyết định trong quá trình lựa chọn sản phẩm của doanh nghiệp? Thực tế, khách hàng thương mại sẽ nhận được những giá trị cụ thể nào khi sử dụng một sản phẩm đã được chứng nhận?

Trong bài viết này, bạn sẽ tìm hiểu các chứng nhận bảo mật của chính phủ Hoa Kỳ thực sự đánh giá những gì, những gì chúng không đảm bảo, và cách nhìn nhận đúng giá trị của chúng khi lựa chọn một giải pháp mạng.

Trước hết, cần làm rõ các loại chứng nhận bảo mật liên bang liên quan đến sản phẩm, mối quan hệ giữa chúng, cũng như những vấn đề mà chúng được thiết kế để giải quyết. Việc hiểu rõ những yếu tố cốt lõi này sẽ giúp giải thích vì sao trạng thái chứng nhận của một sản phẩm có thể - hoặc không - trở thành yếu tố quan trọng trong quyết định mua sắm của doanh nghiệp.

Khi đánh giá các sản phẩm mạng và an ninh mạng, bạn có thể bắt gặp nhiều tuyên bố liên quan đến các loại chứng nhận khác nhau. Vậy các chứng nhận liên bang của Hoa Kỳ khác nhau ở điểm nào?

Trong phạm vi Product Trust and Assurance (PTA), HPE Aruba Networking chủ yếu đề cập đến các chứng nhận liên bang liên quan đến bảo mật sản phẩm sau:

Chứng nhận Federal Information Processing Standard (FIPS 140) tập trung vào việc xác minh tính đúng đắn của các thuật toán mật mã (cryptographic algorithms), cũng như khả năng chống lại các phương pháp phân tích mật mã (cryptanalysis) và các dạng tấn công side-channel nhằm vào cơ chế bảo mật mã hóa mà sản phẩm cung cấp.

Đối với các sản phẩm bán cho chính phủ liên bang Hoa Kỳ, việc đạt chứng nhận FIPS 140 — hoặc tối thiểu là chứng minh sản phẩm sử dụng các module đã được validate (ví dụ như OpenSSL) theo cách tuân thủ tiêu chuẩn — là yêu cầu bắt buộc.

Quá trình đánh giá FIPS được thực hiện bởi các phòng thí nghiệm kiểm thử bên thứ ba đã được cấp phép, trước khi chính phủ đưa ra chứng nhận cuối cùng.

Cần lưu ý rằng FIPS 140 chỉ xác nhận tính đúng đắn của cơ chế mật mã; nó không đánh giá tổng thể kiến trúc bảo mật (security architecture) của một sản phẩm mạng.

Common Criteria (CC) tận dụng kết quả validate thuật toán mật mã theo FIPS cho các thành phần cryptography của sản phẩm, sau đó đánh giá sản phẩm dựa trên một tập hợp các Security Functional Requirements (SFRs). Các SFR này được thiết kế nhằm giải quyết những vấn đề bảo mật cụ thể đã được xác định trong Security Problem Definition của một Protection Profile tương ứng.

Chứng nhận liên quan là Commercial Solutions for Classified (CSfC) được xây dựng dựa trên Common Criteria, bằng cách quy định rõ những lựa chọn cấu hình (hoặc các thiết lập cần áp dụng sau triển khai) để sản phẩm đủ điều kiện sử dụng trong các môi trường có mức phân loại Top Secret.

Việc tuân thủ CC được kiểm thử bởi các phòng lab bên thứ ba được cấp phép, trước khi chính phủ đưa ra chứng nhận chính thức.

Cần lưu ý rằng cả Common Criteria và CSfC chỉ xác nhận các tuyên bố bảo mật cụ thể, và chỉ có hiệu lực khi sản phẩm được triển khai đúng theo các cấu hình đã được đánh giá (evaluated configurations) với phạm vi được định nghĩa rất chặt chẽ.

Chương trình DoDIN Approved Product List (DoDIN APL) đã chính thức ngừng hoạt động từ tháng 07/2025. Trong giai đoạn tiếp theo, các yêu cầu an ninh mạng của quân đội Hoa Kỳ sẽ dựa vào:

Ngoài ra, quân đội Hoa Kỳ (U.S. Army) đã ban hành thêm chính sách cho phép các sản phẩm đạt chứng nhận Common Criteria đủ điều kiện để được mua sắm bởi các đơn vị thuộc Army.

Đối với khách hàng, sự chuyển dịch này nhấn mạnh rằng yếu tố quan trọng không còn là việc sản phẩm “có tên trong danh sách” hay không, mà là cách sản phẩm được triển khai và cấu hình một cách an toàn.

Khi một STIG được ban hành, trách nhiệm của vendor là chứng minh rằng:

Khi Bộ Quốc phòng Hoa Kỳ (DoD) triển khai và sử dụng sản phẩm, họ sẽ xác minh rằng:

Quá trình kiểm thử này không bắt buộc phải thực hiện bởi các phòng lab bên thứ ba.

STIG định nghĩa cách cấu hình một sản phẩm sao cho an toàn trong môi trường DoD, tuy nhiên việc tuân thủ phụ thuộc vào quá trình triển khai thực tế và kiểm chứng vận hành — không phải chỉ dựa vào kiểm thử từ bên thứ ba.

Danh sách DoDIN APL sẽ tiếp tục được duy trì đến hết tháng 09/2026.

| Chứng nhận | Mô tả | Điều kiện sản phẩm | Có kiểm thử bởi bên thứ ba? |

|---|---|---|---|

| FIPS 140 | Tập trung vào cryptography; bắt buộc đối với các sản phẩm sử dụng trong chính phủ liên bang | - Đảm bảo tính đúng đắn của các thuật toán mật mã - Có khả năng chống lại cryptanalysis và các tấn công side-channel | Có |

| Common Criteria (CC) | Đáp ứng các yêu cầu bảo mật cụ thể ở một mức độ đảm bảo đã được định nghĩa | - Đã đạt FIPS validation cho thành phần cryptography - Thỏa mãn các Security Functional Requirements (SFRs) bổ sung | Có |

| Commercial Solutions for Classified (CSfC) | Cho phép sản phẩm được sử dụng trong môi trường Top Secret | - Đã đạt chứng nhận Common Criteria - Có thể cấu hình phù hợp cho môi trường Top Secret | Có |

| Vendor Security Technical Implementation Guide (STIG) | Cho phép sản phẩm được mua sắm và triển khai trong quân đội Hoa Kỳ | - Vendor xây dựng STIG phù hợp với các yêu cầu cấu hình bảo mật của DoD - Định nghĩa và xác thực các yêu cầu hardening trong môi trường triển khai DoD - Hỗ trợ interoperability ở mức hệ thống và kiểm chứng bảo mật trong quá trình RMF authorization | Không bắt buộc |

Các chứng nhận liên bang cung cấp một phương thức tiêu chuẩn hóa nhằm đảm bảo rằng các sản phẩm thương mại sẵn có (Commercial Off-The-Shelf – COTS) đáp ứng các yêu cầu bảo mật tối thiểu đã được xác định, trước khi tiếp tục đánh giá sâu hơn xem liệu sản phẩm đó có thực sự phù hợp với nhu cầu của khách hàng chính phủ hay không.

Bằng cách tạo ra một “lộ trình” cho các giải pháp COTS, các cơ quan liên bang có thể tiếp cận được nhiều lựa chọn hơn, đồng thời giảm chi phí và thời gian triển khai so với việc phải xây dựng giải pháp tùy chỉnh thông qua quy trình RFP (Request for Proposal).

Tuy nhiên, cần hiểu rõ rằng: tất cả các sản phẩm này, về bản chất, vẫn là sản phẩm thương mại. Một số có thể được thiết kế với mục tiêu phục vụ thị trường chính phủ, nhưng với nhiều sản phẩm khác, đó chỉ là yếu tố phát sinh sau này.

Có một số vấn đề mà khách hàng doanh nghiệp cần cân nhắc khi xem xét trạng thái chứng nhận liên bang trong quá trình đánh giá sản phẩm. Trên thực tế, có khá nhiều giả định đi kèm các chứng nhận này — và không phải lúc nào cũng phù hợp với use case của doanh nghiệp. Điều này đặc biệt đúng với Common Criteria, nhất là liên quan đến khái niệm “evaluated configurations”.

Một sản phẩm được chứng nhận theo Common Criteria thông qua việc kiểm thử một tập hợp các security claims cụ thể, trong phạm vi các cấu hình đã được phê duyệt. Thông thường, sản phẩm phải được cấu hình theo một cách rất cụ thể để đáp ứng các yêu cầu này — gọi là evaluated configuration.

Tuy nhiên, evaluated configuration thường chỉ là một phần (subset) trong toàn bộ khả năng thực tế của sản phẩm. Điều này có thể do: Một số dịch vụ nằm ngoài phạm vi đánh giá hoặc một số tính năng không đáp ứng yêu cầu của Common Criteria. Nếu có bất kỳ thay đổi nào lệch khỏi evaluated configuration, thì sản phẩm (ở trạng thái cấu hình đó) sẽ không còn được xem là tuân thủ Common Criteria nữa.

Do đó, bạn có thể thấy vì sao yếu tố này không hẳn là một điểm cộng rõ ràng đối với khách hàng doanh nghiệp.

Ngoài ra, các tiêu chuẩn như FIPS, Common Criteria và CSfC thường áp đặt các giới hạn khá chặt chẽ đối với cipher suites sử dụng trong các dịch vụ như TLS hoặc SSH, so với những gì thường được triển khai trong môi trường thương mại. Ví dụ, các thuật toán mã hóa dựa trên ChaCha20 - vốn rất phổ biến trong môi trường thương mại — lại không được chấp nhận trong bất kỳ chứng nhận chính phủ nào.

Tuy nhiên, cần hiểu rằng những hạn chế này không phải là “lỗi” hay điểm yếu. Chúng phản ánh các đánh đổi (trade-offs) nhằm đáp ứng những mô hình đe dọa (threat models) rất cụ thể của chính phủ — vốn có thể không hoàn toàn phù hợp với ưu tiên vận hành trong môi trường doanh nghiệp.

Vậy tại sao một khách hàng doanh nghiệp lại muốn sử dụng sản phẩm có chứng nhận từ chính phủ? Giá trị thực sự là gì khi các quyết định mua sắm không bị ràng buộc bởi quy định pháp lý?

Dưới đây là một số lý do để cân nhắc các sản phẩm đã được chứng nhận liên bang:

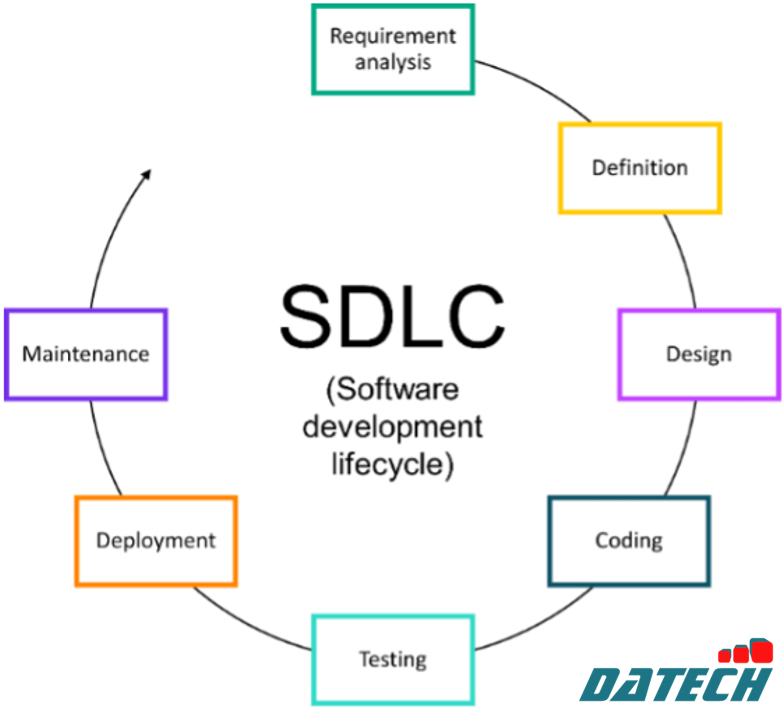

HPE Aruba Networking áp dụng quy trình phát triển phần mềm (Software Development Lifecycle – SDLC) cùng với các best practices về phát triển phần mềm an toàn (secure software development) cho các sản phẩm mạng và an ninh mạng của mình, nhằm giúp tổ chức giảm thiểu rủi ro và tránh các bề mặt tấn công không cần thiết.

Cần lưu ý rằng giá trị cốt lõi của việc đưa sản phẩm đi kiểm thử độc lập vẫn giữ nguyên, bất kể bạn có vận hành sản phẩm theo evaluated configuration hay không. Trong quá trình kiểm thử, các phòng lab có thể phát hiện thêm những vấn đề về chất lượng hoặc lỗi mà trước đó chưa nằm trong kế hoạch kiểm thử QA.

Việc một doanh nghiệp có thực sự nhận được giá trị gia tăng khi lựa chọn sản phẩm có một hoặc nhiều chứng nhận liên bang hay không là một câu hỏi hoàn toàn hợp lý. Nếu sản phẩm không được vận hành theo evaluated configuration, thì việc có chứng nhận gần như không còn nhiều ý nghĩa. Tuy nhiên, trước khi đưa ra đánh giá, khách hàng cần hiểu rõ evaluated configuration của sản phẩm là gì — và may mắn là các thông tin này đều được công khai.

Các thông tin cần thiết để đưa ra quyết định đúng đắn đều có sẵn publicly. Đối với các sản phẩm mạng và an ninh mạng của HPE Aruba Networking, bạn có thể tra cứu tại:

Khi đánh giá xem cấu hình đã được validate hoặc evaluate của sản phẩm có đáp ứng nhu cầu của bạn hay không, bạn nên xem xét các tài liệu sau: FIPS Security Policy, CC Security Target, User Guidance. Tất cả các tài liệu này đều được công bố công khai trong các danh sách chứng nhận tương ứng.

Điểm quan trọng nhất cần kiểm tra là: liệu các giới hạn hoặc yêu cầu trong evaluated configuration có ảnh hưởng đến khả năng quản trị (manageability) hoặc khả năng tương thích (interoperability) của hệ thống hay không. Đồng thời, cần xác định rõ những cấu hình này là bắt buộc phải thiết lập thủ công hay đã được áp dụng sẵn (out-of-the-box). Ví dụ, nếu hệ thống của bạn vẫn còn sử dụng các thiết bị wireless client đời cũ không hỗ trợ các thiết lập WLAN bị giới hạn theo tiêu chuẩn, thì đây sẽ là yếu tố cần cân nhắc. Trong trường hợp đó, bạn sẽ phải lựa chọn hoặc không vận hành sản phẩm theo evaluated configuration hoặc nâng cấp các wireless client để đáp ứng yêu cầu.

Mặc dù tồn tại nhiều loại chứng nhận liên bang khác nhau nhằm đáp ứng các yêu cầu cụ thể của chính phủ, khách hàng doanh nghiệp vẫn có thể hưởng lợi từ chất lượng sản phẩm và mức độ bảo mật baseline được cải thiện khi sản phẩm đã trải qua quá trình chứng nhận.

Tuy nhiên, để khai thác đầy đủ giá trị của một sản phẩm đã được chứng nhận, hệ thống cần được vận hành đúng theo evaluated configuration. Điều này đồng nghĩa với việc các doanh nghiệp cần thận trọng hơn trong việc đánh giá xem cấu hình đã được chứng nhận đó có thực sự phù hợp với các nhu cầu vận hành và business requirement của tổ chức hay không.

“Chứng nhận không phải là thước đo tuyệt đối của bảo mật. Nó chỉ có ý nghĩa khi được hiểu đúng phạm vi, áp dụng đúng cách, và phù hợp với kiến trúc thực tế của hệ thống. Với môi trường doanh nghiệp, điều quan trọng không phải là ‘có cert hay không’, mà là ‘cert đó giải quyết được vấn đề gì cho mình’.”

Các chứng nhận liên bang không phải là “bảo chứng tuyệt đối” cho bảo mật, mà chỉ xác nhận những khía cạnh rất cụ thể của sản phẩm trong những điều kiện cấu hình nhất định. Với doanh nghiệp, giá trị thực sự không nằm ở việc sản phẩm có chứng nhận hay không, mà ở việc chứng nhận đó có phù hợp với kiến trúc hệ thống, nhu cầu vận hành và mô hình rủi ro của mình hay không.

Địa chỉ: Số 23E4 KĐT Cầu Diễn, Tổ 7, Phú Diễn, Bắc Từ Liêm, Hà Nội

Điện thoại: 0243 201 2368

Hotline: 098 115 6699

Email: info@datech.vn

Website: https://datech.vn