Tin tức Hướng dẫn kỹ thuật

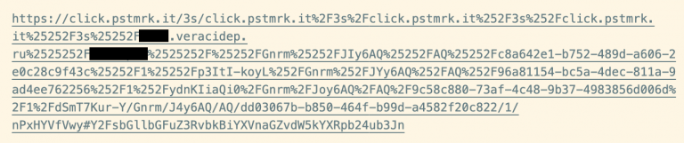

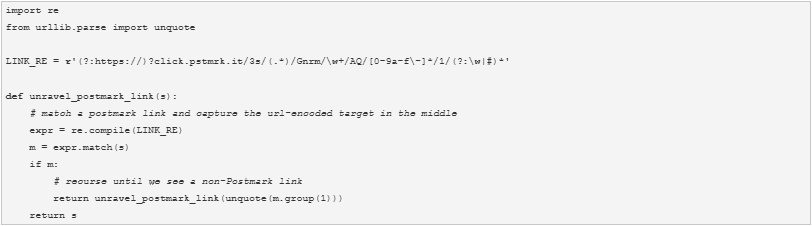

Tin tức Hướng dẫn kỹ thuật Hình 4. Một liên kết theo dõi Postmark lồng nhau.

CÔNG TY CỔ PHẦN DỊCH VỤ CÔNG NGHỆ DATECH

Kỹ thuật làm rối vô hình được sử dụng trong cuộc tấn công PAC

Trong quá trình điều tra một cuộc tấn công lừa đảo (phishing) tinh vi nhằm vào các chi nhánh của một ủy ban hành động chính trị lớn tại Mỹ (PAC) vào đầu tháng 1 năm 2025, Juniper Threat Labs đã phát hiện một kỹ thuật làm rối (obfuscation) JavaScript mới. Kỹ thuật này lần đầu tiên được một nhà nghiên cứu bảo mật mô tả trên X vào tháng 10 năm 2024, cho thấy tốc độ mà các nghiên cứu an ninh tấn công có thể được tích hợp vào các cuộc tấn công thực tế trong thế giới mạng. Trong bài viết này, chúng tôi sẽ mô tả chi tiết kỹ thuật trên và cung cấp một số đoạn mã ngắn mà các chuyên gia phòng thủ có thể sử dụng trong quá trình phân tích ngược (reverse-engineering) các cuộc tấn công.

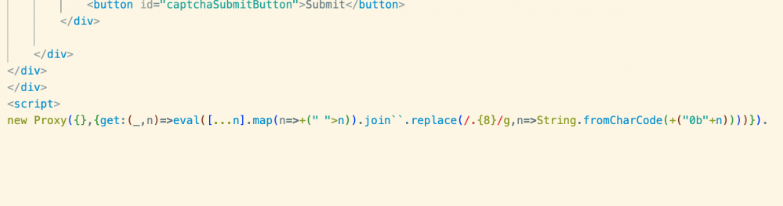

Vào ngày 8 tháng 10 năm 2024, Martin Kleppe lần đầu tiên trình diễn kỹ thuật này qua một bài đăng trên X. Một phiên bản tinh chỉnh của kỹ thuật, được sử dụng y nguyên trong cuộc tấn công lừa đảo, đã được đăng vào ngày 28 tháng 10 và được minh họa tại https://aem1k.com/invisible/encoder/. Phương pháp mã hóa hoạt động bằng cách sử dụng hai ký tự Unicode đệm khác nhau - ký tự Hangul half-width và ký tự Hangul full-width - để lần lượt biểu diễn các giá trị nhị phân 0 và 1. Mỗi nhóm 8 ký tự như vậy tạo thành một byte, biểu diễn một ký tự ASCII. Toàn bộ payload nằm ẩn trong một đoạn script dưới dạng một thuộc tính, nhưng sẽ được thực thi bằng một đoạn mã khởi động ngắn khi thuộc tính đó bị truy cập thông qua Proxy get() trap.

Hình 1. Đoạn mã lấy từ chính script tấn công. Phần khoảng trắng ở phần dưới thực ra là một dãy các ký tự filler Hangul vô hình.

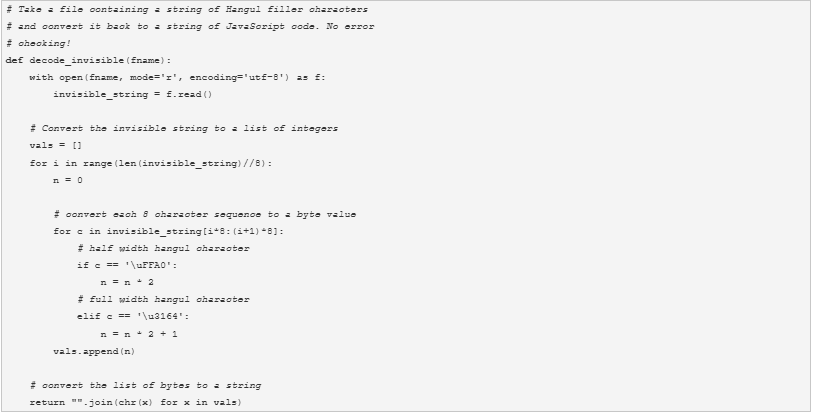

Để phục hồi an toàn đoạn JavaScript được mã hoá, hàm Python sau nhận vào một chuỗi Unicode chỉ gồm các ký tự filler Hangul và chuyển nó trở lại thành văn bản có thể nhìn thấy.

Thú vị là, phần của cuộc tấn công sử dụng JavaScript vô hình lại được nhúng bên trong một đoạn script khác dưới dạng chuỗi mã hóa base64, điều này tạo ra một dãy ký tự base64 khá kỳ lạ:

Thú vị là, phần của cuộc tấn công sử dụng JavaScript vô hình lại được nhúng bên trong một đoạn script khác dưới dạng chuỗi mã hóa base64, điều này tạo ra một dãy ký tự base64 khá kỳ lạ:

Hình 2. Mã hóa base64 của một dãy ký tự filler Hangul.

Hình 2. Mã hóa base64 của một dãy ký tự filler Hangul.

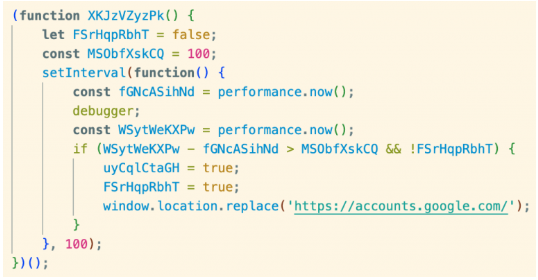

Bên cạnh đoạn JavaScript vô hình, chúng tôi còn quan sát thấy những dấu hiệu khác cho thấy đây là một nỗ lực lừa đảo tinh vi. Các cuộc tấn công có mức cá nhân hóa rất cao, bao gồm cả thông tin không công khai, và đoạn JavaScript ban đầu sẽ cố gắng gọi một điểm dừng (debugger breakpoint) nếu đang bị phân tích, phát hiện sự trì hoãn (delay), rồi hủy bỏ cuộc tấn công bằng cách chuyển hướng đến một trang web vô hại.

Hình 3. Kỹ thuật né tránh bằng điểm dừng (debugger breakpoint) thông qua thao tác thời gian.

Hình 3. Kỹ thuật né tránh bằng điểm dừng (debugger breakpoint) thông qua thao tác thời gian.

Các liên kết lừa đảo ban đầu được đóng gói đệ quy trong các liên kết theo dõi của Postmark, khiến đích cuối cùng bị che mờ.

Cuộc tấn công này cho thấy các tác nhân đe dọa có thể nhanh chóng tận dụng các bằng chứng khái niệm (proof-of-concept) từ nghiên cứu bảo mật như thế nào. Tại Juniper Threat Labs, chúng tôi nỗ lực cung cấp các mô tả chính xác về kỹ thuật tấn công độc hại mà không đưa ra những kịch bản tấn công có sẵn. (Tuy nhiên, như chúng tôi từng chỉ ra, các mô hình ngôn ngữ lớn – LLMs – đang hạ thấp rào cản tiếp cận cho kẻ tấn công). Chúng tôi hy vọng các đoạn mã minh họa ở trên sẽ hữu ích cho những nhà nghiên cứu và chuyên gia phòng thủ trong lĩnh vực này.

IOC (Chỉ số tấn công – Indicators of Compromise):

veracidep[.]ru

mentespic[.]ru

Dựa trên các tên miền được sử dụng (xem IOC) xuất hiện trong phân tích tự động, nhiều khả năng chiến dịch này đang khai thác bộ công cụ lừa đảo Tycoon 2FA.

Với những phân tích ở trên, có thể thấy rằng an ninh mạng ngày càng trở nên phức tạp, đòi hỏi doanh nghiệp phải thường xuyên cập nhật kiến thức, công nghệ và giải pháp phòng thủ hiện đại. Để được tư vấn chi tiết hơn, hỗ trợ triển khai hoặc xây dựng chiến lược bảo mật phù hợp cho hệ thống của bạn, hãy liên hệ với chúng tôi qua thông tin bên dưới:

Hẹn gặp lại bạn trong các bài viết tiếp theo!

CÔNG TY CỔ PHẦN DỊCH VỤ CÔNG NGHỆ DATECH

Địa chỉ: Số 23E4 KĐT Cầu Diễn, Tổ 7, Phú Diễn, Bắc Từ Liêm, Hà Nội

Điện thoại: 0243 201 2368

Hotline: 098 115 6699

Email: info@datech.vn

Website: https://datech.vn